Crosshair Crosshain: هک مکانیزم های دفاعی بهتری می طلبد

شرکتهای امنیت رمزارز، مالی غیرمتمرکز و پلتفرمهای زنجیرهای متقابل بر اهمیت بهبود مکانیسمهای دفاعی پس از موجی از هکها و سوء استفادهها که اکوسیستمهای آنها را هدف قرار داده است، تاکید کردهاند.

سال ۲۰۲۲ سال پر سودی برای هکرها خواهد بود تا فضای نوپای Web3 و امور مالی غیرمتمرکز (DeFi) را شکار کنند، ارز دیجیتال به ارزش بیش از ۲ میلیارد دلار در چندین هک برجسته تا کنون که Currency به بیرون درز کرده است. پروتکلهای زنجیرهای متقابل به شدت آسیب دیدهاند، به طوری که هک ۶۵۰ میلیون دلاری Ronin Bridge Axie Infinity بخش قابل توجهی از وجوه دزدیده شده را در سال جاری تشکیل میدهد.

این غارت تا اواخر سال ۲۰۲۲ ادامه یافت و پلتفرم زنجیره ای Nomad 190 میلیون دلار از کیف پول ها خارج کرد. اکوسیستم Solana هدف بعدی بود که هکرها به کلیدهای خصوصی نزدیک به ۸۰۰۰ کیف پول دسترسی پیدا کردند و توکن های Solana (SOL) و Solana Program Library (SPL) به ارزش ۵ میلیون دلار را به سرقت بردند.

deBridge Finance موفق شد از یک حمله فیشینگ در ۸ آگوست فرار کند و نشان داد که چگونه این شرکت مشکوک است که این یک حمله گسترده است که توسط هکرهای گروه لازاروس کره شمالی استفاده می شود. تنها چند روز بعد، Curve Finance مورد سوء استفاده قرار گرفت که در آن هکرها کاربران را به یک صفحه وب جعلی هدایت کردند و USDC به ارزش ۶۰۰۰۰۰ دلار را سرقت کردند.

چندین نقطه شکست

تیم DeBridge Finance در تعاملات خود با Cointelegraph بینش خوبی در مورد شیوع این حملات ارائه کرد، با توجه به اینکه بسیاری از اعضای تیم آنها قبلاً برای شرکت های آنتی ویروس برجسته کار کرده بودند.

الکس اسمیرنوف، یکی از بنیانگذاران، عوامل محرک پشت هدف قرار دادن پروتکل های زنجیره ای متقابل را با توجه به نقش آنها به عنوان تجمیع کننده نقدینگی برای برآورده کردن تقاضاهای انتقال ارزش زنجیره ای، برجسته کرد. اکثر این پروتکل ها سعی می کنند تا حد امکان نقدینگی را از طریق استخراج نقدینگی و سایر مشوق ها جمع آوری کنند.

با قفل کردن مقادیر زیادی از نقدینگی و ارائه ناخواسته انواع روشهای حمله در دسترس، این پل به هدفی برای هکرها تبدیل شده است.

اسمیرنوف اضافه کرد که پروتکل پلسازی میانافزاری است که به مدل امنیتی همه بلاکچینهای پشتیبانیشده متکی است و از آن تجمیع میکند و سطح حمله احتمالی را تا حد زیادی افزایش میدهد. این به شما اجازه می دهد تا به یک زنجیره حمله کنید و نقدینگی را از زنجیره دیگر استخراج کنید.

مطالب مرتبط: آیا پل های زنجیره ای متقاطع آینده مطمئنی دارند؟

اسمیرنوف اضافه کرد که Web3 و فضای زنجیره متقابل در مراحل اولیه خود هستند، با یک فرآیند توسعه مکرر که در آن تیم از اشتباهات دیگران درس می گیرد. یکی از بنیانگذاران DeBridge اذعان کرد که این یک روند طبیعی دندان درآوردن بود، همانطور که در طول دو سال اول که سوء استفاده ها بیداد می کردند، بود.

فضای زنجیره متقابل آنقدر جوان است، حتی در زمینه Web3، که همین فرآیند در حال آشکار شدن است. هکرها زمان و منابع بیشتری را برای یافتن بردارهای حمله اختصاص می دهند.

حادثه ربودن DNS Curve Finance نیز تنوع بردارهای حمله در دسترس برای عوامل مخرب را نشان می دهد. پائولو آردوینو، مدیر ارشد فناوری Bitfinex به کوین تلگراف گفت که صنعت باید در برابر تمام تهدیدات امنیتی هوشیار باشد.

“این حمله یک بار دیگر نشان می دهد که نبوغ هکرها خطری همیشه برای صنعت ما ایجاد می کند. این واقعیت که ما می توانیم قراردادی را با یک

جزر و مد را متوقف کنید

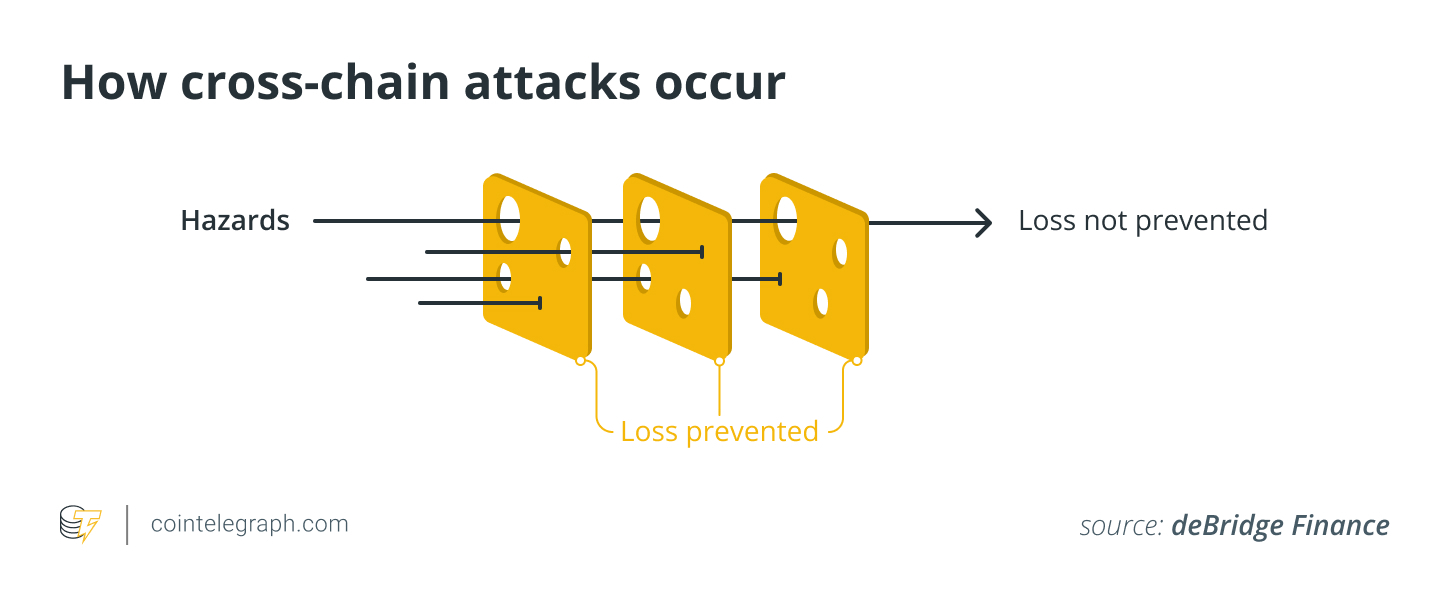

با رواج سوء استفاده ها، پروژه ها بدون شک به دنبال راه هایی برای کاهش این خطرات خواهند بود. با توجه به ابزارهای متنوعی که مهاجم در اختیار دارد، پاسخ روشن نیست. اسمیرنوف دوست دارد از «مدل پنیر سوئیسی» هنگام مفهومسازی امنیت پروتکلهای پلسازی استفاده کند و تنها راه برای انجام یک حمله این است که تعداد زیادی «سوراخ» در یک لحظه کنار هم قرار گیرند.

برای اینکه سطح ریسک ناچیز باشد، باید کوچکترین اندازه سوراخ ممکن را در هر لایه هدف گذاری کنیم و تعداد لایه ها را به حداکثر برسانیم.

باز هم، با توجه به قطعات متحرک مرتبط با پلت فرم های زنجیره ای، این یک کار پیچیده است. ایجاد یک مدل امنیتی چند سطحی قابل اعتماد مستلزم درک ریسک های مختلف مرتبط با پروتکل های زنجیره ای متقابل و خطرات زنجیره هایی است که آنها پشتیبانی می کنند.

تهدیدهای اصلی شامل آسیبپذیریهای پایگاه کد در الگوریتمهای اجماع و زنجیرههای پشتیبانی، حملات ۵۱ درصدی و بازسازی بلاک چین است. خطرات لایه تأیید می تواند شامل تبانی تأیید کننده و زیرساخت در معرض خطر باشد.

ریسک توسعه نرمافزار یکی دیگر از مواردی است که آسیبپذیریها یا باگها دغدغه اصلی قراردادهای هوشمند و گرههای اعتبارسنجی پل هستند. در نهایت، دبریج به خطرات مدیریت پروتکل، مانند به خطر افتادن کلیدهای مرجع پروتکل، به عنوان یکی دیگر از ملاحظات امنیتی اشاره می کند.

“همه این خطرات به سرعت تشدید می شوند. پروژه ها باید رویکردی چند جانبه داشته باشند، و علاوه بر ممیزی های امنیتی و کمپین های پاداش باگ، اقدامات امنیتی و تأییدهای مختلف باید در طراحی پروتکل تعبیه شود.”

مهندسی اجتماعی، که بیشتر به عنوان حملات فیشینگ شناخته می شود، نکته دیگری است که باید در نظر گرفت. اگرچه تیم deBridge با موفقیت این نوع حمله را متوقف کرد، اما همچنان یکی از شایع ترین تهدیدها برای اکوسیستم گسترده تر است. آموزش و سیاستهای سختگیرانه امنیت داخلی برای جلوگیری از گرفتار شدن در دام تلاشهای حیلهگرانه برای سرقت مدارک تحصیلی و ربودن سیستمها ضروری است.

نویسنده: Gareth Jenkinson